Wazuh 通过监控操作系统和应用程序层面的终端设备,增强您基础设施的安全可见性。其核心功能涵盖日志分析、文件完整性监控、入侵检测以及合规性监控。

一、介绍

1. 核心功能

1.1 主机入侵检测(HIDS)

文件完整性监控(FIM):实时检测系统关键文件(如配置文件、日志、二进制文件)的变更,防止未经授权的修改。

恶意软件检测:通过集成 VirusTotal、YARA 等工具扫描恶意软件。

系统配置审计:检查系统是否符合安全基线(如 CIS Benchmark),识别弱密码、未打补丁的服务等风险。

行为监控:监控进程活动、用户登录、权限变更等可疑行为。

1.2 日志分析与 SIEM

集中式日志管理:收集并分析来自服务器、网络设备、云服务等的日志。

实时告警:通过预定义规则或自定义规则触发告警(例如多次登录失败、异常网络连接)。

与 Elastic Stack 集成:利用 Elasticsearch 存储日志,Kibana 提供可视化仪表盘。

1.3 漏洞检测

1.4 云安全与容器监控

1.5 合规性管理

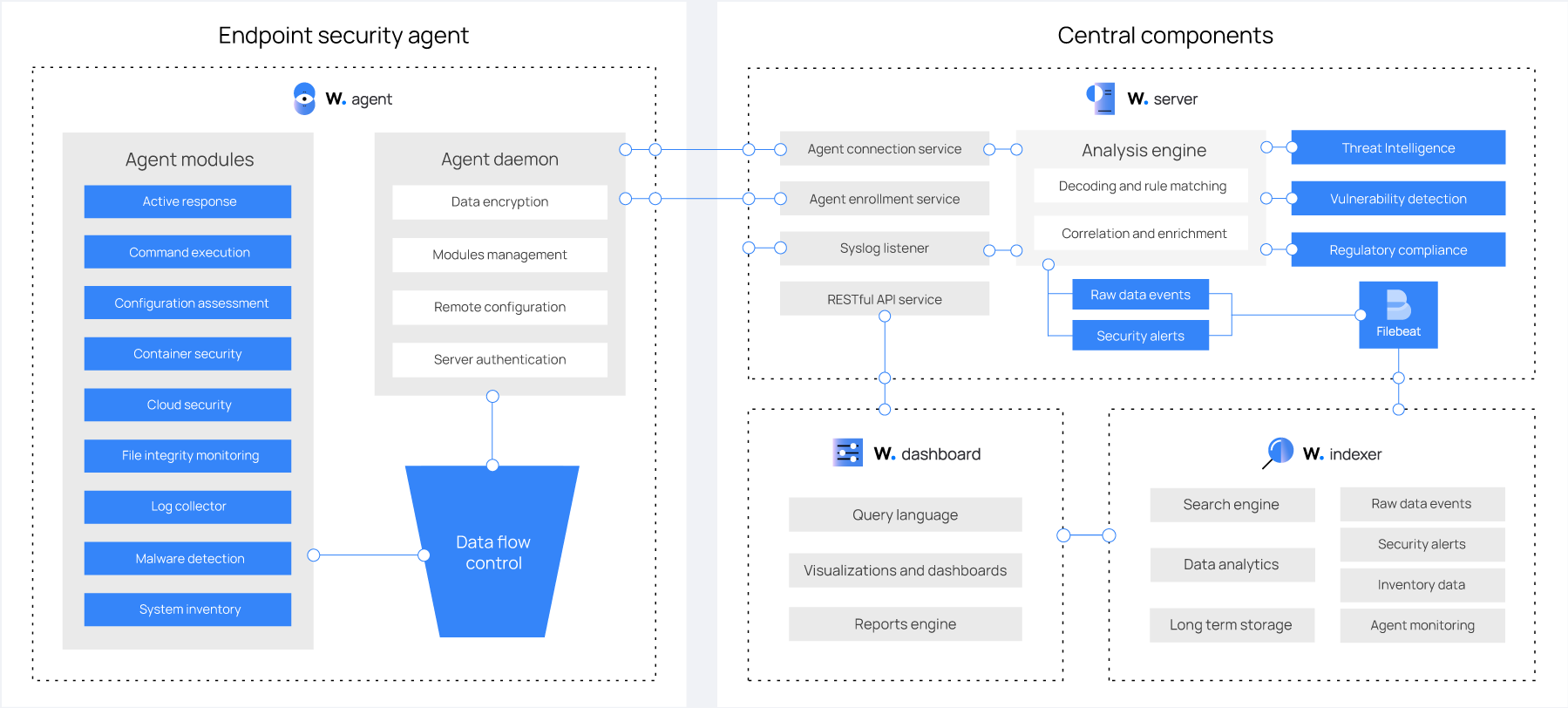

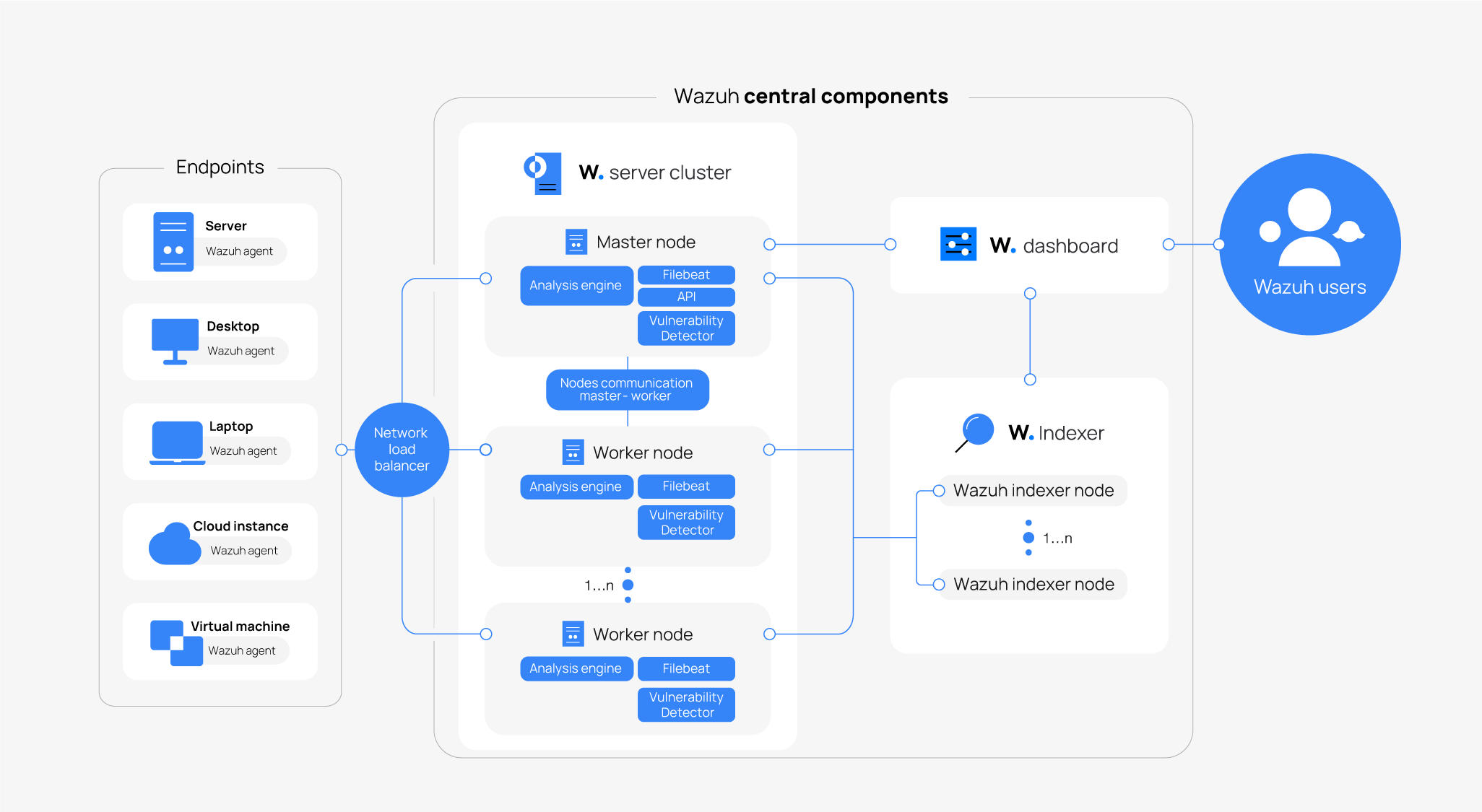

组件构成

架构图

Wazuh 采用分布式架构,主要组件包括:

Wazuh Agent

Wazuh Manager

Elastic Stack

二、安装体验

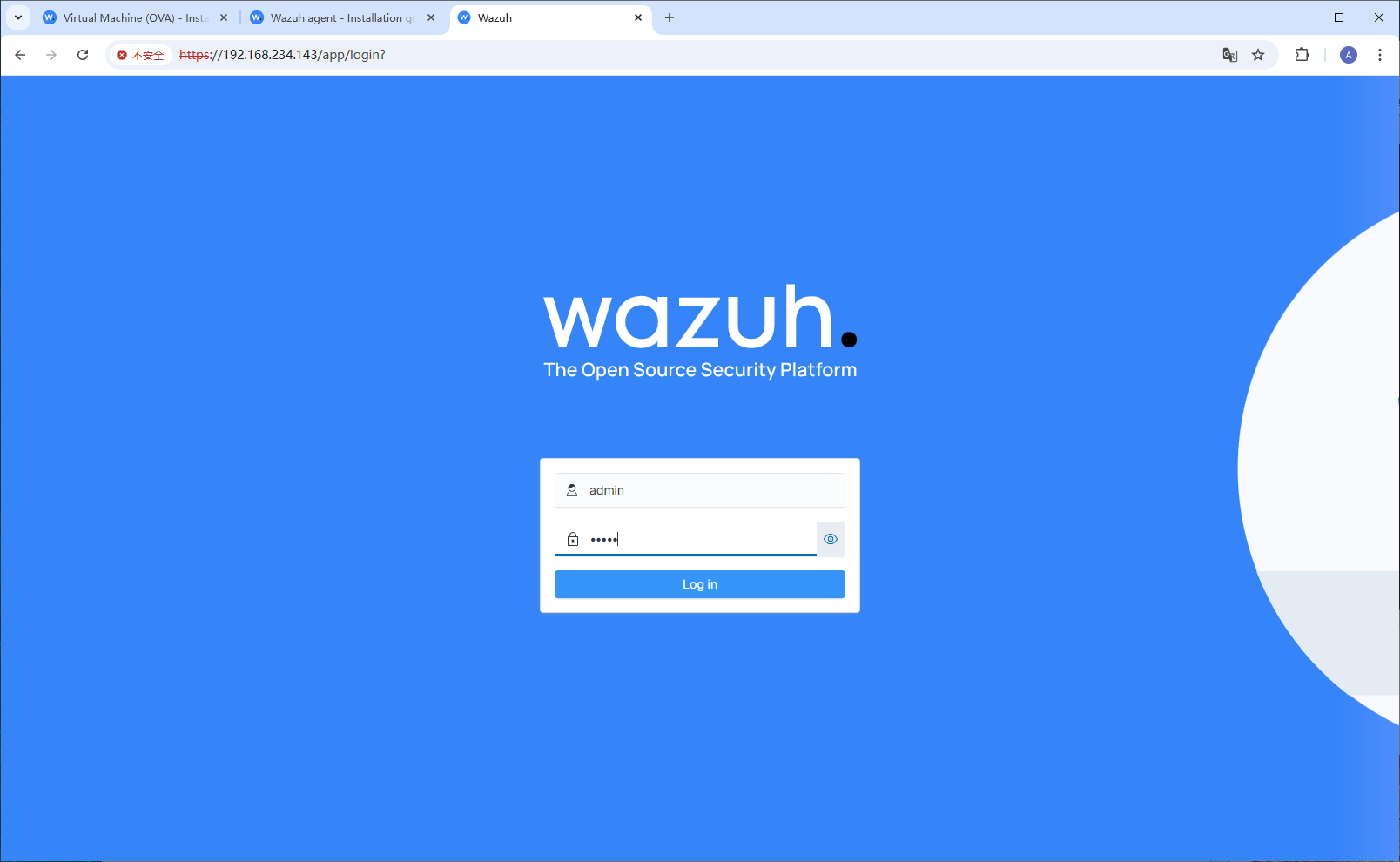

管理端安装

安装参考官方文档

这里体验安装,使用虚拟机安装管理端。

vmware 导入 ova 格式文件 wazuh-4.11.1.ova 。

虚拟机网卡默认模式为桥接模式,在开机之前设置网卡为NAT模式。

虚拟机是基于 amazon linux,可以通过命令查看操作系统版本和ip:

[wazuh-user@wazuh-server ~]$ uname -or6.1.129-138.220.amzn2023.x86_64 GNU/Linux[wazuh-user@wazuh-server ~]$ ip a1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host noprefixroute

valid_lft forever preferred_lft forever2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 00:0c:29:2c:9c:d8 brd ff:ff:ff:ff:ff:ff

altname enp2s0

altname ens32

inet 192.168.234.143/24 metric 1024 brd 192.168.234.255 scope global dynamic eth0

valid_lft 1428sec preferred_lft 1428sec

inet6 fe80::20c:29ff:fe2c:9cd8/64 scope link proto kernel_ll

valid_lft forever preferred_lft forever[wazuh-user@wazuh-server ~]$

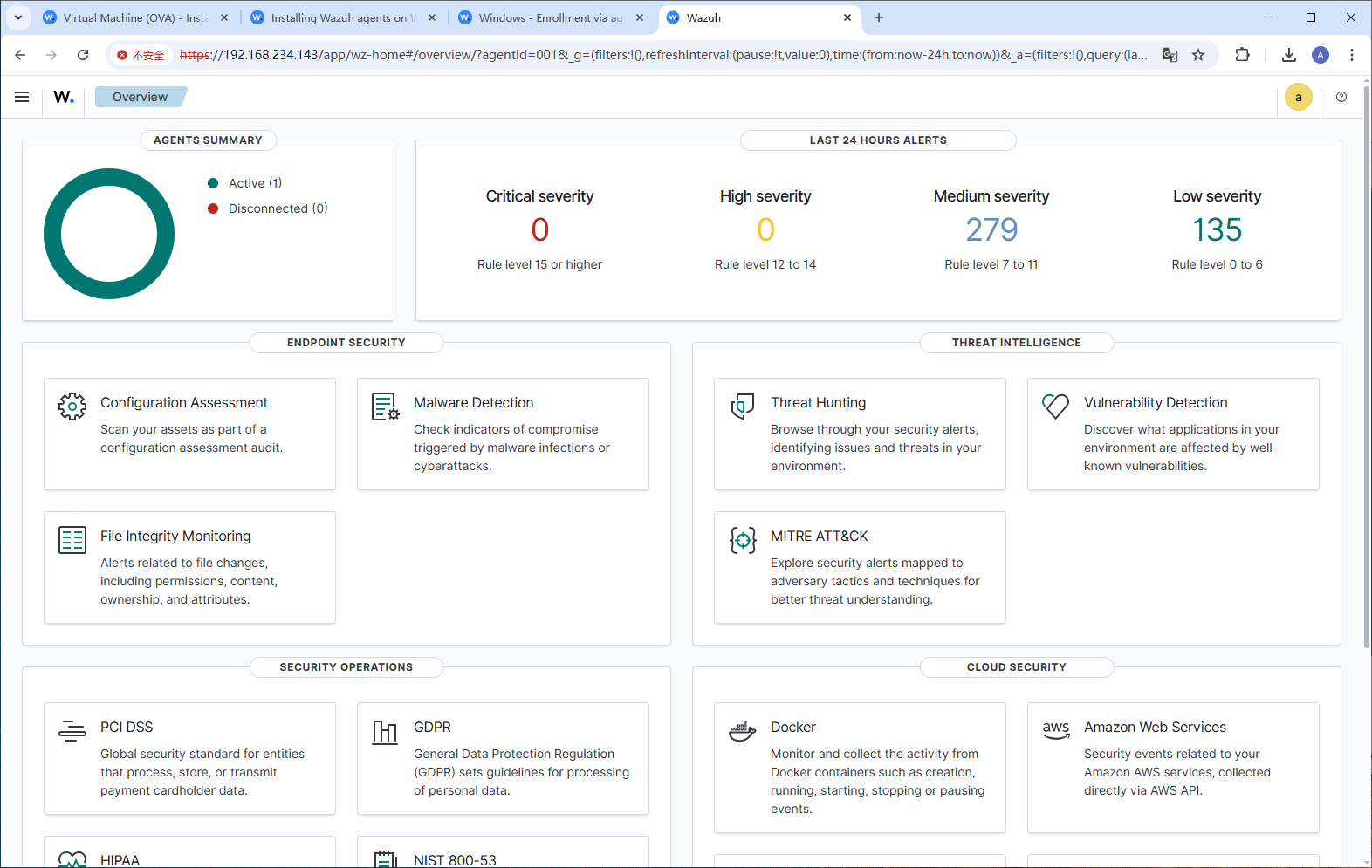

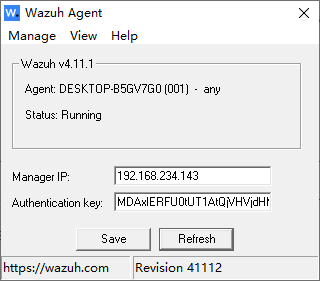

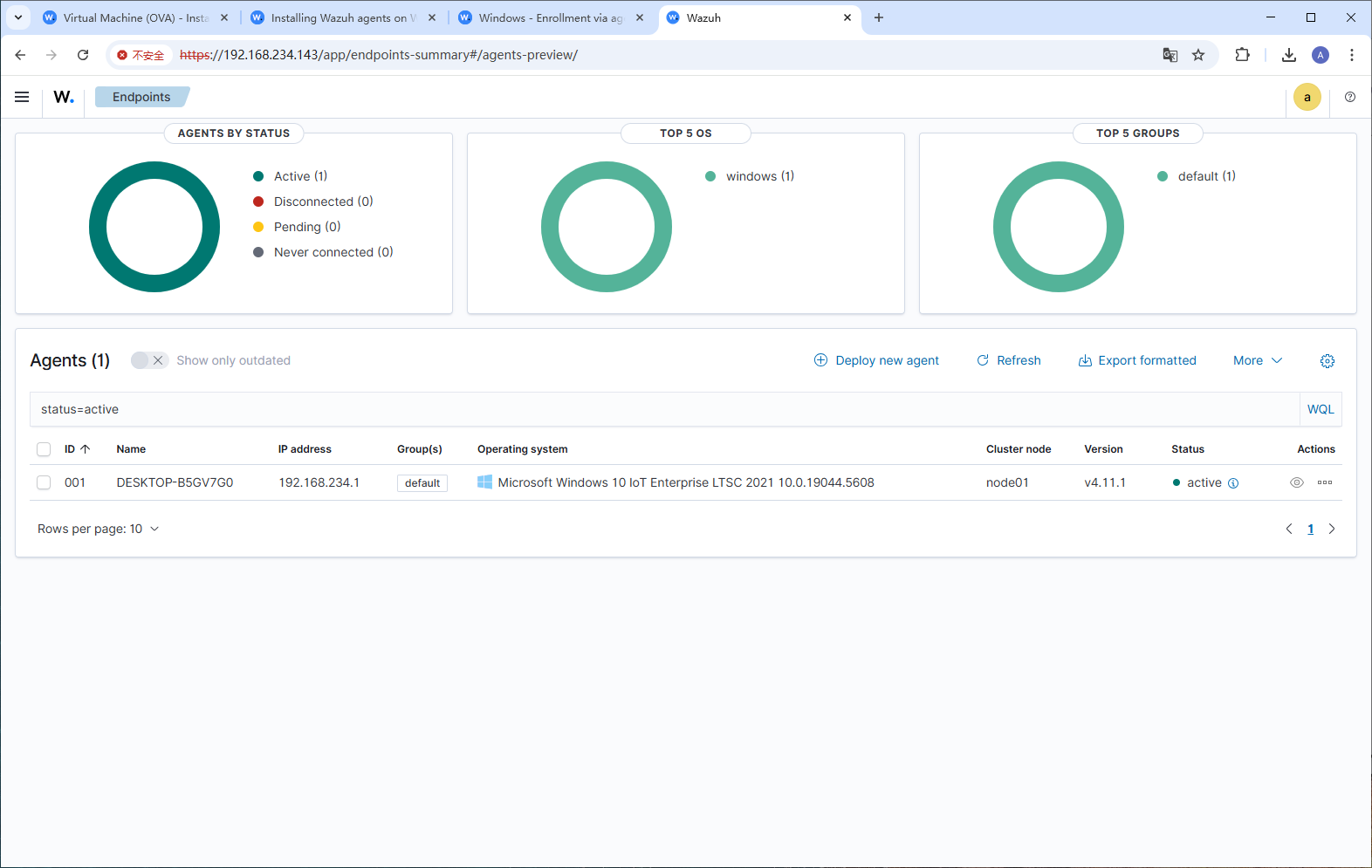

windows 安装代理客户端

代理可执行文件下载

.\wazuh-agent-4.11.1-1.msi /q WAZUH_MANAGER="192.168.234.143"

或者通过gui设置:

在终端查看:

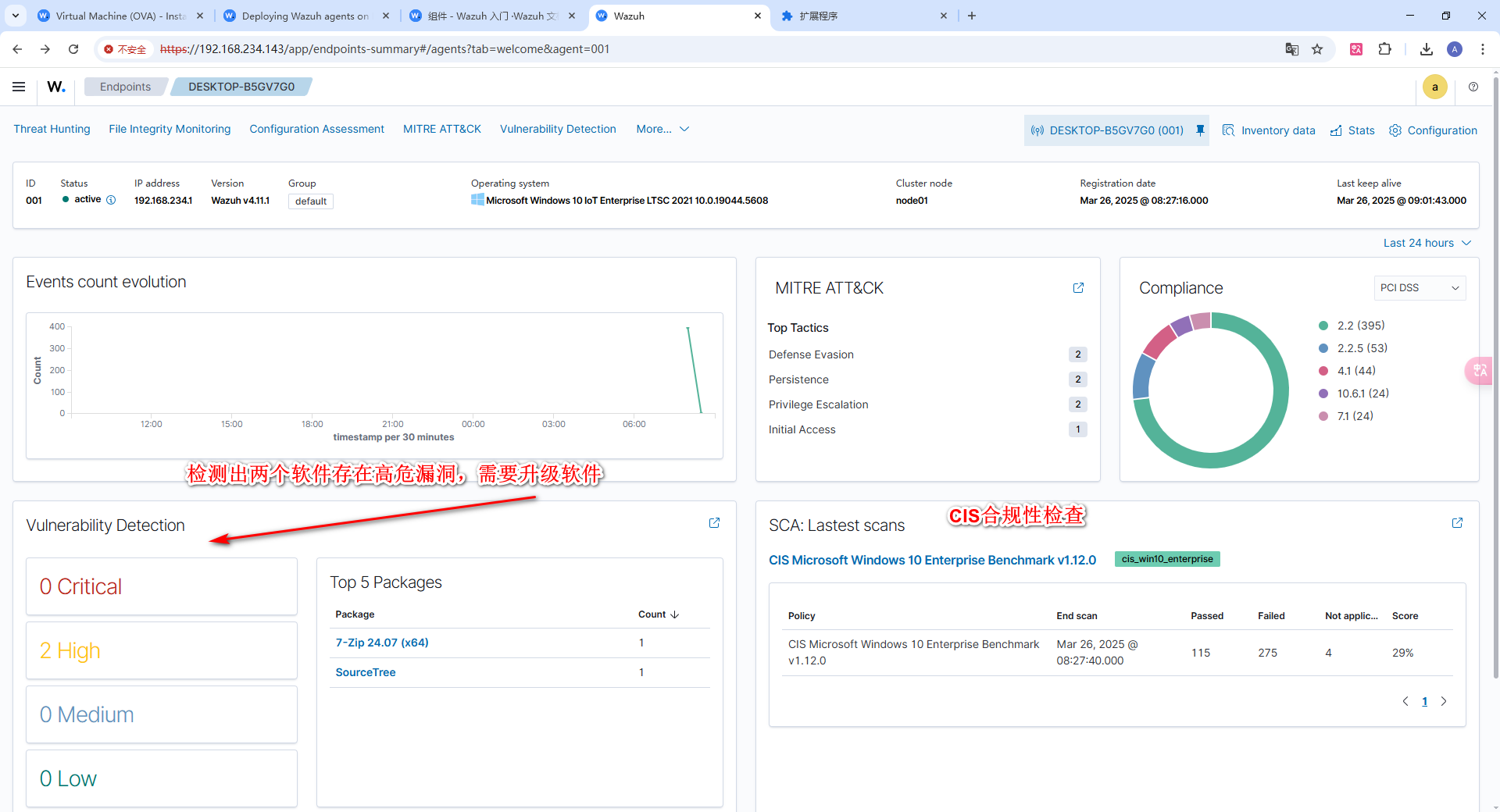

这里可以看到该软件扫描出当前 win10 系统的两个软件存在高危漏洞,可以查询CVE编码查看详情。

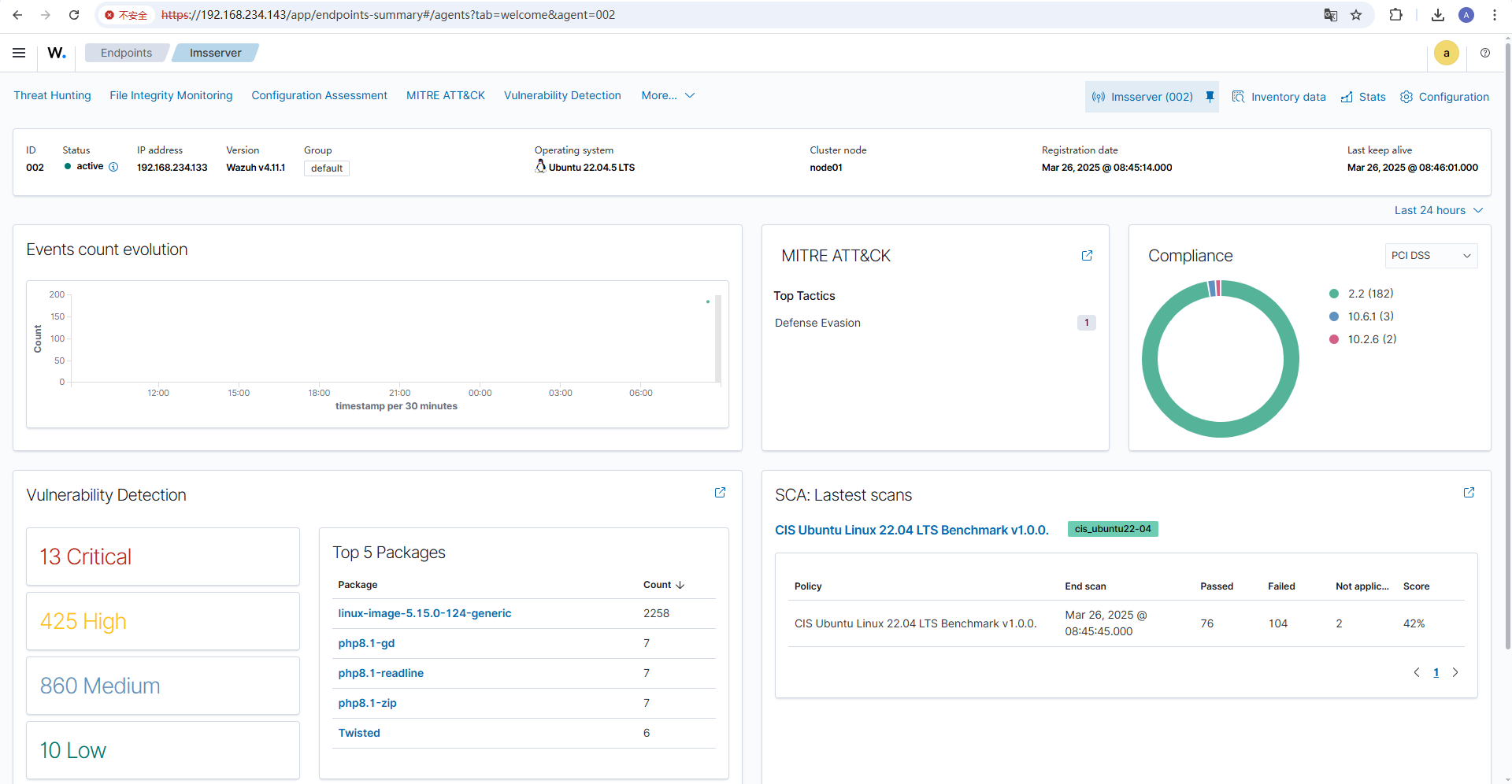

ubuntu 安装代理客户端

参考文档

# 安装软件源curl -s https://packages.wazuh.com/key/GPG-KEY-WAZUH | gpg --no-default-keyring --keyring gnupg-ring:/usr/share/keyrings/wazuh.gpg --import && chmod 644 /usr/share/keyrings/wazuh.gpgecho "deb [signed-by=/usr/share/keyrings/wazuh.gpg] https://packages.wazuh.com/4.x/apt/ stable main" | tee -a /etc/apt/sources.list.d/wazuh.listapt-get update# 安装代理WAZUH_MANAGER="192.168.234.143" apt-get install wazuh-agent# 代理启动管理systemctl daemon-reload

systemctl enable wazuh-agent

systemctl start wazuh-agent# 安装完成后,为了保证管理端与客户端版本一致,禁止自动升级sed -i "s/^deb/#deb/" /etc/apt/sources.list.d/wazuh.listapt-get update

安装完成后,可以在管理端查看该节点的安全情况:

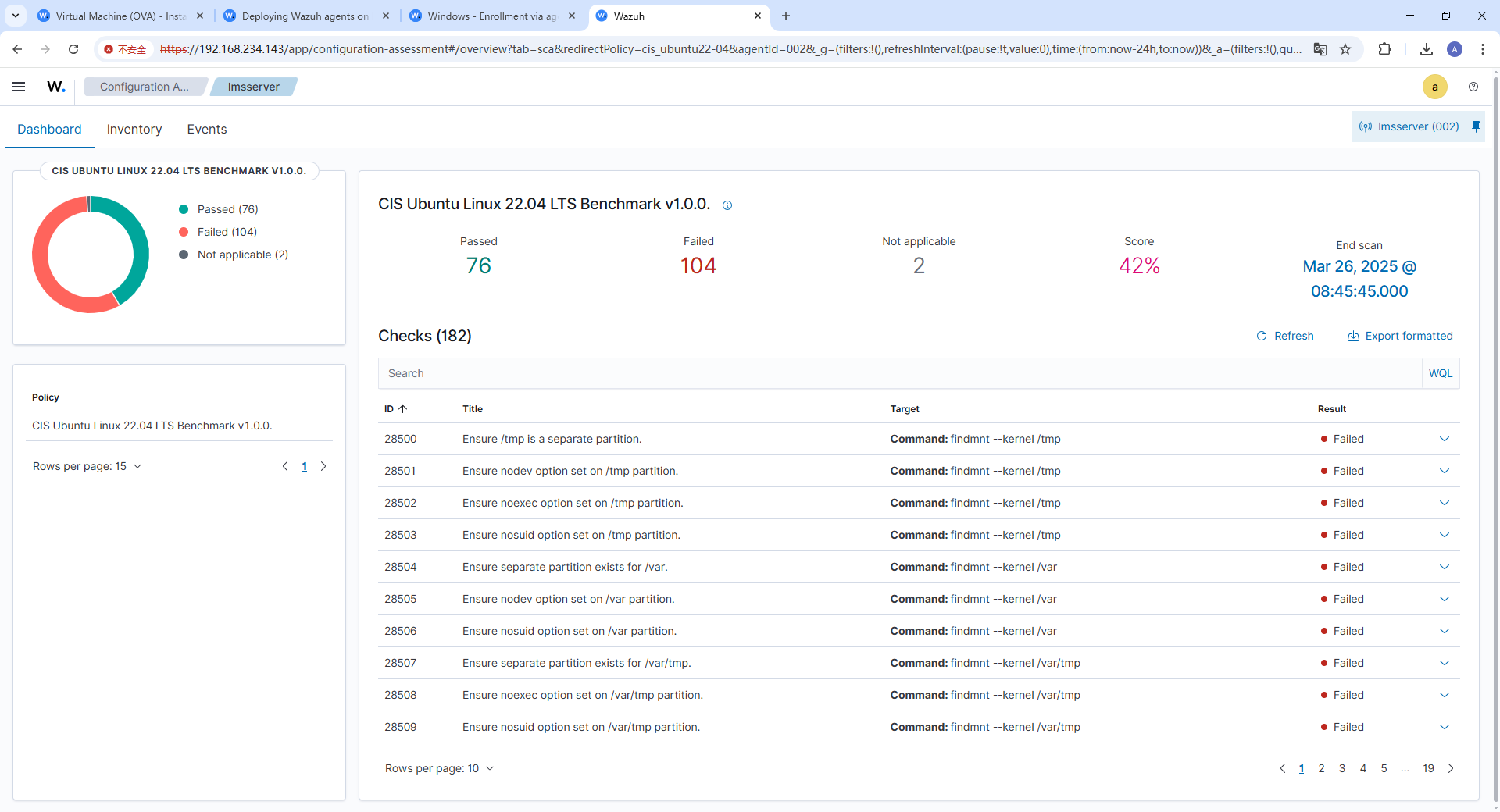

合规检查:

三、部署场景

四、优势与特点

完全开源:代码托管在 GitHub,遵循 GPLv2 许可证。

可扩展性:支持自定义规则、集成第三方工具(如 VirusTotal、Slack、PagerDuty)。

多平台支持:代理支持 Windows、Linux、macOS、Solaris、AIX 等。

活跃社区:拥有超过 2000 万次下载和活跃的开发者社区。

轻量级:代理资源占用低(CPU < 5%,内存 < 100MB)。

五、典型使用场景

企业服务器安全监控

检测 SSH 暴力破解、Web 服务器攻击、异常进程活动。

合规性审计

自动生成 PCI DSS 或 GDPR 合规报告。

云安全态势管理(CSPM)

监控 AWS 账户中的公开 S3 存储桶或过度权限的 IAM 角色。

勒索软件防御

通过 FIM 和进程监控识别加密文件行为。

物联网设备保护

监控嵌入式设备的异常网络连接或固件篡改。

官方文档

推荐本站淘宝优惠价购买喜欢的宝贝:

本文链接:https://www.hqyman.cn/post/11870.html 非本站原创文章欢迎转载,原创文章需保留本站地址!

打赏

微信支付宝扫一扫,打赏作者吧~

休息一下~~

HQY 一个和谐有爱的空间

HQY 一个和谐有爱的空间